• Le groupe détourne des “Politiques de Groupe” pour diffuser des malwares sur les réseaux compromis et s’appuie sur des services cloud tels que Microsoft OneDrive et Google Drive comme infrastructures de commande et de contrôle (C&C).

• Son outil NosyHistorian collecte l’historique de navigation afin d’identifier les cibles où implanter d’autres malwares, notamment la porte dérobée NosyDoor.

• NosyDoor quant à lui, semble être un outil partagé entre plusieurs groupes de menaces affiliés à la Chine.

ESET Research dévoile un nouveau groupe APT aligné sur les intérêts de la Chine, baptisé LongNosedGoblin. Ce groupe détourne les Politiques de Groupe (Group Policy), un mécanisme clé de gestion des configurations et des droits sur les environnements Windows, couramment utilisé avec Active Directory, afin de déployer des charges malveillantes et de se déplacer latéralement au sein des réseaux compromis. Cette technique est exploitée pour diffuser des outils de cyberespionnage ciblant des réseaux d’institutions gouvernementales en Asie du Sud-Est et au Japon. En 2024, les chercheurs d’ESET ont identifié des logiciels malveillants jusqu’alors inconnus au sein du réseau d’une entité gouvernementale de la région. Les analyses indiquent toutefois que LongNosedGoblin est actif depuis au moins septembre 2023. Depuis septembre dernier, ESET observe une recrudescence d’activité attribuée à LongNosedGoblin, qui implante simultanément ses logiciels malveillants sur les réseaux compromis et sur des services cloud tels que Microsoft OneDrive et Google Drive à des fins de Command & Control (C&C).

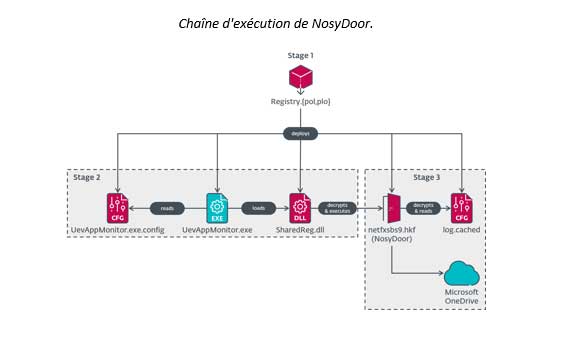

LongNosedGoblin s’appuie sur un arsenal d’outils variés. NosyHistorian, une application développée en C#/.NET, est utilisée pour collecter l’historique de navigation de Google Chrome, Microsoft Edge et Mozilla Firefox, permettant au groupe d’identifier les cibles sur lesquelles déployer d’autres charges malveillantes. NosyDoor quant à lui recueille des métadonnées sur la machine victime, nom de l’ordinateur, nom d’utilisateur, version du système d’exploitation, processus actifs, avant de les transmettre au serveur C&C. Ce malware télécharge ensuite des fichiers de tâches contenant des instructions, lui permettant notamment d’exfiltrer ou de supprimer des fichiers, ainsi que d’exécuter des commandes shell à distance.

NosyStealer est dédié au vol de données stockées dans les navigateurs Microsoft Edge et Google Chrome. NosyDownloader exécute une chaîne de commandes fortement obscurcies afin de télécharger et d’exécuter une charge utile directement en mémoire. Parmi les autres outils observés, ESET a identifié NosyLogger, un enregistreur de frappes écrit en C#/.NET, vraisemblablement dérivé du projet open source DuckSharp. L’arsenal comprend également un proxy SOCKS5 inversé, ainsi qu’un outil d’exécution d’arguments utilisé pour lancer un logiciel d’enregistrement vidéo, probablement FFmpeg, afin de capturer l’audio et la vidéo sur les systèmes ciblés.

« Nous avons par ailleurs identifié une autre variante de NosyDoor visant une organisation située dans un pays de l’Union européenne. Cette variante repose sur des techniques distinctes et utilise le service cloud Yandex Disk comme serveur C&C. Son usage suggère que ce malware pourrait être partagé entre plusieurs groupes de menaces alignés sur la Chine », explique Anton Cherepanov, chercheur chez ESET, qui a mené l’analyse de LongNosedGoblin aux côtés de Peter Strýček, également chercheur chez ESET.

Pour une analyse approfondie des outils et des techniques employés par LongNosedGoblin, consultez l’article de blog “LongNosedGoblin tente de flairer les affaires gouvernementales en Asie du Sud-Est et au Japon” sur WeLiveSecurity.com.

ESET® entreprise européenne de cybersécurité reconnue mondialement, se positionne comme un acteur majeur dans la protection numérique grâce à une approche technologique innovante et complète. Fondée en Europe et disposant de bureaux internationaux, ESET combine la puissance de l’intelligence artificielle et l’expertise humaine pour développer des solutions de sécurité avancées, capables de prévenir et contrer efficacement les cybermenaces émergentes, connues et inconnues. Ses technologies, entièrement conçues dans l’UE, couvrent la protection des terminaux, du cloud et des systèmes mobiles, et se distinguent par leur robustesse, leur efficacité et leur facilité d’utilisation, offrant ainsi une défense en temps réel 24/7 aux entreprises, infrastructures critiques et utilisateurs individuels. Grâce à ses centres de recherche et développement et son réseau mondial de partenaires, ESET propose des solutions de cybersécurité intégrant un chiffrement ultra-sécurisé, une authentification multifactorielle et des renseignements approfondis sur les menaces, s’adaptant constamment à l’évolution rapide du paysage numérique.